iptables 는 '침입 차단 시스템' 으로서 snort 의 '침입 탐지 시스템' 과 비교된다. snort가 정찰 ,수색조라면 iptables는 섬멸조의 역할을 수행한다. iptables [테이블] [체인] [룰] [타겟] 으로 구성된다. 기본문법 1. Table 형식 -t [테이블] 테이블을 명시하지 않으면 디폴트로 Filter 테이블이 적용된다. 2. Chain iptables -[A | I | D] [체인] -A : append 모드, 해당 체인의 제일 마지막에 룰을 추가 -I : insert 모드, 해당 체인의 첫 행에 룰을 추가한다. -D : delete 모드, 룰을 삭제하는 모드로 "-D 체인 n" 형식으로 지정하면 특정 위치에 있는 룰을 삭제할 수 있다. 3. Rule IP/ICMP/TCP..

Linux/Security

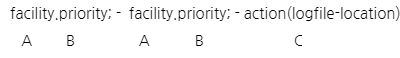

개념 Syslog란 유닉스 시스템 내에서 사용하는 일종의 '로그 생성/관리' 도구이다. 커널 및 응용프로그램에 의해 발생하는 로그를 가리지 않는다 동작 방식과 여담 커널 및 응용 프로그램이 syslog API를 통하여 로그를 생성하면 syslogd 데몬 프로세스가 syslog.conf 설정 파일을 참조하여 지정한 로그파일, 콘솔(Console) 또는 외부 서버(Remote Server) 등에 로그를 기록한다 /etc/syslog.conf 파일은 시스템 로그 데몬이 실행될 때 참조되는 로그 설정 파일로서 어떤 로그를 어디에 남길지 → 로그 저장 규칙이 정의되어 있다. syslog.conf 파일의 각 행들은 특정한 포맷으로 정의되어 있다 A 서비스(데몬) 에 의하여 → B로그 레벨이상의 상황..

개인 공부용 포스팅이므로 처음 접하시는 분은 다른 글을 보고 오시는걸 추천드립니다. 많은 중간 과정이 생략되어 있습니다. 전에 언급했던 섬멸조격인 iptables 를 사용하기 전에, 사용하는 '수색조' 격의 성격을 가지는 Snort는 Sniffer and More 라는 뜻으로 네트워크 트래픽을 더 많이 감시하고 분석한다는 뜻이다. 주요 기능으로 패킷 스니퍼 : 네트워크 상의 패킷을 스니핑하여 보여주는 기능 패킷 로거 : 모니터링한 패킷을 저장하고 로그에 남기는 기능 네트워크 IDS/IPS : 네트워크 트래픽을 분석하여 공격을 탐지/차단하는 기술 룰 액션 / 프로토콜 / IP주소 / Port 번호 / 방향지시자 (Direction Operator) 로 구성되어 있으며 Act..